Chiński inwestor w AMD?

11 lutego 2015, 10:20W mediach pojawiły się informacje, jakoby w roku bieżącym lub przyszłym w AMD miał pojawić się strategiczny chiński inwestor. Już wcześniej pojawiały się pogłoski o tym, że chińska firma BLX chciałaby przejąć AMD, jednak taka transakcja ma małe szanse powodzenia ze względu na prawdopodobny sprzeciw Intela dotyczący wykorzystywania własności intelektualnej, którą licencjonuje AMD oraz z powodów obiekcji urzędów w USA.

W USA ponownie zezwolono na badania nad superniebezpiecznymi patogenami

22 grudnia 2017, 11:00Stany Zjednoczone zniosły wprowadzony w 2014 roku czasowy zakaz prowadzenia badań, podczas których naukowcy celowo czynią wirusa grypy i inne patogeny bardziej niebezpiecznymi niż są w naturze. Wspomniany zakaz dotyczył finansowana ze środków federalnych tych badań, podczas których patogeny otrzymywały nowe funkcje: stawały się bardziej śmiercionośne czy przenosiły się z większą łatwością.

Najstarszy przypadek zespołu Downa daje ważny wgląd w społeczność neandertalczyków

28 czerwca 2024, 08:14Neandertalczycy opiekowali się chorymi czy rannymi członkami swojej społeczności. Istnieje jednak spór co do motywów takiego zachowania. Jedni twierdzą, że było ono związane z oczekiwaniem wzajemności, zdaniem innych, H. neanderthalensis kierował się współczuciem. Spór mogłoby rozwiązać badanie losów niepełnosprawnych dzieci. Od dziecka trudno bowiem oczekiwać wzajemności za poświęcony czas i wysiłek. Dotychczas jednak nie zidentyfikowano szczątków neandertalskiego dziecka z patologiami rozwojowymi. Na łamach Science Advances ukazał się właśnie artykuł, opisujący najstarszy znany przypadek zespołu Downa.

Internet Explorer odzyskuje rynek

2 listopada 2012, 09:47Microsoft prawdopodobnie może odetchnąć z ulgą. Dane Net Applications wskazują, że Internet Explorer nie tylko przestał tracić rynek, ale powoli go odzyskuje.

Sprawdzą warunki eksploatacji iPhone'ów

6 sierpnia 2009, 14:58Apple złożyło wniosek patentowy na rozwiązanie, które ma zabezpieczyć firmę przed przyjmowaniem do reklamacji urządzeń zepsutych przez użytkownika. Koncern chce wyposażyć iPody i iPhone'y w czujniki wskazujące, czy użytkownik nie zrobił czegoś co je mogło uszkodzić.

Google Chrome straciła udziały na rzecz... Microsoft Edge

2 listopada 2020, 14:57Po raz pierwszy w historii Google Chrome traci rynkowe udziały na rzecz... Microsoft Edge. Jak wynika z najnowszych danych NetMarketShare roku rynkowe udziały Chrome'a zmniejszyły się z 69,94% we wrześniu do 69,25% w październiku. W tym samym czasie udziały Edge'a zwiększyły się z 8,84% do 10,22%.

Rozwiązano zagadkę pioruna kulistego

22 stycznia 2007, 11:58Pioruny kuliste intrygowały naukowców co najmniej od 1752 roku, kiedy to Benjamin Franklin przeprowadził swój słynny eksperyment z elektrycznością. Uczeni zastanawiali się nad ich naturą, a obecnie wydaje się, że w końcu wiedzą, w jaki sposób pioruny takie powstają.

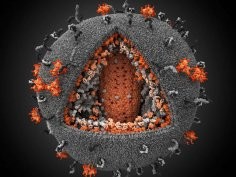

Najpotężniejsza broń przeciwko HIV

20 lutego 2015, 10:15W The Scripps Research Institute powstał lek, który daje nadzieję na opracowanie skuteczniej szczepionki przeciwko HIV. Dotychczasowe badania wykazały, że blokuje on każdy szczep HIV-1, HIV-2 i SIV wyizolowany z organizmu człowieka i rezusa.

Chroniąc kolonię, zabijają śmiertelnie chorych towarzyszy

10 stycznia 2018, 12:36Mrówki anatolijskie (Lasius neglectus) zabijają swoich współtowarzyszy, jeśli nie potrafią wyleczyć ich z infekcji śmiercionośnym grzybem. W ten sposób chronią kolonię przed wybuchem epidemii.

Włosi stworzyli wyjątkowy prototyp protezy ludzkiej stopy. Przyda się ludziom i robotom

17 lipca 2024, 10:58We Włoskim Instytucie Technologii (Istituto Italiano di Tecnologia – IIT) w Genui powstał wyjątkowy prototyp protezy ludzkiej stopy. SoftFoot Pro powstała z myślą o poruszaniu się po nierównym terenie, który jest wymagający zarówno dla osób z protezami, jak i dla robotów. Stopa może bowiem służyć ludziom, którzy stracili kończyny, jak i humanoidalnym robotom. Niektóre z wykorzystanych tutaj technologii są już chronione dwoma międzynarodowymi patentami, a trzeci patent jest właśnie rozpatrywany przez EPO (European Patent Office).